Artykuł jest przeznaczony dla pracowników I linii wsparcia IT. Ma na celu przedstawienie teorii i praktyki w zarządzaniu serwerami poczty.

Nie jest przeznaczony dla: administratorów serwerów poczty, użytkowników poczty, programistów.

Omawiane technologie

- hostingi oparte o Direct Admin

- Google G Suite

- Emaillabs

Słownik

| alias | To druga alternatywna nazwa konta pocztowego, jeżeli konto pocztowe ma swój alias, to wysłanie e-maila na alias powoduje dostarczenie go do głównej skrzynki. Alias może także oznaczać możliwość zarówno odbierania jak i wysyłania e-maili z adresu który jest aliasem (np w G Suite). |

| DKIM | DomainKeys Identified Mail. Metoda uwierzytelniająca wiadomości e-mail poprzez dodanie rekordu TXT w domenie nadawcy. Serwer odbiorczy weryfikuje autentyczność wiadomości na podstawie wpisu DKIM. |

| DMARC | Domain-based Message Authentication, Reporting & Conformance. Mechanizm informujący serwery odbiorcze jak traktować nieprawidłowo uwierzytelnione wiadomości e-mail z danej domeny. |

| Rekordy DNS | Wpis konfiguracyjny domeny. Za ich pomocą konfigurujemy zachowanie domeny. Na potrzeby serwerów e-mail potrzebne są zwykle rekordy MX oraz TXT. |

| IMAP | Internet Message Access Protocol. Protokół pozwalający na odbiór wiadomości z serwera. Pozwala na synchronizację tylko części wiadomości, zmiany w wiadomości (np usunięcie) na kliencie powoduje usunięcie na serwerze. |

| klient pocztowy | Oprogramowanie służące do odbierania i wysyłania poczty e-mail. Oprogramowanie może mieć różne formy – w chmurze: Gmail – instalowane na komputerze lokalnie: Thunderbird – instalowane na urządzeniu mobilnym: Blue Mail |

| MX | Typ rekordu DNS określającego serwer obsługujący pocztę przychodzącą |

| odbicie | Informacja o niedostarczeniu wiadomości e-mail do adresata. Zawiera szczegółowe informacje o przyczynie. |

| POP3 | Post Office Protocol. Protokół pozwalajacy na odbiór wiadomości z serwera. POP3 pobiera wszystkie wiadomości i nie ma możliwości zaawansowanej synchronizacji (pobieranie tylko wybranych wiadomości lub wyłącznie najnowszych). |

| SMTP | Simple Mail Transfer Protocol. protokół komunikacyjny związany z wysyłaniem wiadomości e-mail. |

| SPF | Sender Policy Framework. Metoda uwierzytelniania serwerów SMTP do wysyłki wiadomości e-mail w imieniu danej domeny. Za pomocą rekordu TXT definiowane są serwery które mogą wysyłać wiadomości z przedstawiając się jako dana domena. |

Więcej materiałów na EmailLabs oraz Wikipedii.

Zarządzanie serwerami e-mail

Uwaga! Wszystkie nazwy domen należy zastąpić swoimi.

W tej części omówię prace na przykładzie serwerów opartych na Direct Admin – to najbardziej popularne rozwiązanie stosowane w firmach. Wszystkie inne rozwiązania będą posiadały możliwości które zostaną przedstawione.

Konfiguracja serwera

Do konfiguracji serwera potrzebujemy dostępu do możliwości edycji rekordów domeny oraz adresy serwerów DNS naszego serwera poczty.

Jeżeli po przeczytaniu tego dodawanie rekordów DNS byłoby zbyt dużym wyzwaniem. Odsyłam do materiałów uzupełniających.

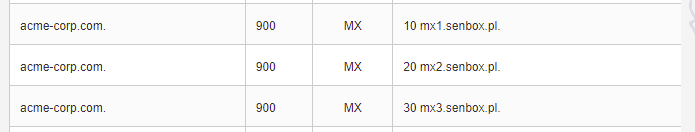

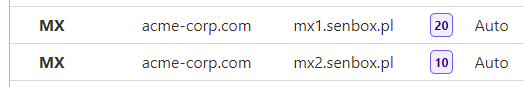

Rekordy MX

Jeżeli mamy już wpisany jakiś rekord MX to możemy go edytować lub zrobić wpisy oparte o tym schemacie i skasować stare wpisy. Ważne, aby zwrócić uwagę na składnie zapisu.

Przykład składni

Jest to bardzo drobna różnica, ale nie zastosowanie się dokładnie do składni spowoduje, że serwer nie odczyta właściwie rekordu i usługa nie będzie działać.

Konfigurując serwer e-mail dodajemy rekordy MX (tyle ile mamy adresów serwerów poczty).

Jako nazwę podajemy domenę którą konfigurujemy, wartość to adres serwera oraz ustalamy priorytet: im niższa wartość tym ważniejszy.

Nazwa (name): acme-corp.com. Wartość (content): mx1.senbox.pl Priorytet (Priority): 10 Typ: MX

Rekord SPF

Rekord SPF określi kto może wysyłać wiadomości w imieniu danej domeny. Podstawą jest wskazanie własnego serwera, zwykle rekord SPF jest ustawiony domyślnie w ten sposób, że zmieniając rekord MX nadal SPF będzie obejmował serwer MX.

Podstawowy wpis który powinien być prawidłowy do większości konfiguracji.

v=spf1 a mx -all

Ważnym parametrem często używanym jest include, pozwala uwzględnić dodatkowe hosty które także mają mieć możliwość wysyłania maili. Np. integracja EmailLabs potrzebuje tego parametru:

include:_spf.emaillabs.net.pl

Należy pamiętać, że we wpisie dyrektywa all musi być na końcu (po niej wszystko jest ignorowane), dlatego nasz wpis z include będzie wyglądał tak:

v=spf1 a mx include:_spf.emaillabs.net.pl -all

Jak więc wpisać to jako rekord DNS?

Nazwa (name): acme-corp.com. Wartość (content): v=spf1 a mx include:_spf.emaillabs.net.pl -all Typ: TXT

Więcej o konfiguracji rekordu SPF.

Rekord DKIM

DKIM pomaga serwerom odbiorczym zweryfikować czy wiadomość nie została zmodyfikowana po drodze. Konfigurujemy go podobnie jak SPF przez dodanie rekordu TXT.

Aby móc dodać DKIM musisz posiadać go, otrzymasz go od dostawcy serwera poczty. Składnia wpisu wygląda tak:

v=DKIM1; k=rsa; p=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Dodając rekord nazwa wpisu powinna być x._domainkey

Jak więc wpisać to jako rekord DNS?

Nazwa (name): x._domainkey Wartość (content): v=DKIM1; k=rsa; p=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX Typ: TXT

Rekord DMARC

DMARC daje wytyczne serwerowi odbiorczemu co robić z mailami błędnie uwierzytelnionymi. Do prawidłowego działania DMARC wymagana jest prawidłowa konfiguracja SPF i DKIM.

Podstawowym wpisem DMARC jest:

v=DMARC1; p=none

Taki wpis nic nie daje poza teoretycznym skonfigurowaniu DMARC.

Parametry oddzielane są średnikiem i spacją. Są 2 wymagane parametry

v= – określa wersje DMARC

p= – informuje serwer odbiorcy co ma zrobić z nieprawidłowo uwierzytelnionymi e-mailami

Jeżeli chcemy informować aby odrzucać wszystkie źle uwierzytelnione e-maile i informować nas o tych mailach, możemy wpisać:

v=DMARC1; p=reject; rua=mailto:[email protected]

Jak więc wpisać to jako rekord DNS?

Nazwa (name): _dmarc Wartość (content): v=DMARC1; p=reject; rua=mailto:[email protected] Typ: TXT

Więcej o konfiguracji rekordu DMARC.

Dodawanie skrzynek pocztowych

Jednym z oczywistych względów konfiguracji serwera jest tworzenie kont. Dostawcy mają różne panele, jednak zwykle odbywa się to w podobny sposób.

- nazwa konta

- hasło

- ograniczenie pojemności

Ważne jest zachowanie spójnej polityki zakładania kont. Jeżeli zakładamy konta imienne, warto ustalić sobie schemat [email protected] lub [email protected]. Lepiej nie mieszać dwóch sposobów – to ma później negatywne konsekwencje w obszarze zarządzania i bezpieczeństwa.

Konfiguracja klienta pocztowego

Jeżeli użytkownicy pracują przez klienta przeglądarkowego to zwykle nie wymaga to żadnej konfiguracji, przekazujemy użytkownikowi login, hasło i adres panelu logowania. Jednak zwykle należy skonfigurować klienta poczty takiego jak Thunderbird lub podobny.

Standardowe porty

| Protokół | Port |

| IMAP | 993 |

| SMTP | 465 |

Celowo pominąłem protokół POP3 oraz nieszyfrowane porty. Protokołu POP3 nie powinniśmy stosować ze względu na brak wymaganych funkcji. Braku szyfrowania ze względów bezpieczeństwa.

Przed konfiguracją najlepiej jest sprawdzić w dokumentacji dostawcy serwera w jaki sposób konfigurować klientów (ważne jest ustalenie adresu serwerów IMAP i SMTP).

Do konfiguracji potrzebujemy:

- login użytkownika

- hasło użytkownika

- port IMAP

- port SMTP

- adres serwera IMAP

- adres serwera SMTP

Jeżeli sprawdzając adresy serwerów mamy odwołanie się do serwera w naszej domenie np. mail.acme-corp.com oraz serwer dostawcy mail.senbox.pl ten drugi praktycznie zawsze będzie miał wgrany certyfikat domeny. Naszą domenę musimy sami uwierzytelnić instalując certyfikat. Dlatego jeżeli nie mamy certyfikatu to lepiej jest użyć domeny dostawcy. Dzięki temu klient e-mail nie będzie wyświetlał ostrzeżeń o błędnym certyfikacie.

Sama konfiguracja polega na wpisaniu w/w danych w odpowiednie pola i nie wymaga szczegółowego komentarza. W przypadku użycia adresu serwera bez certyfikatu, niektórzy klienci poczty wymagają specjalnych ustawień ignorujących błędy w certyfikacie.

Przekierowania

Przekierowanie poczty może być wykonane na kilka sposobów. Omówię kilka często używanych metod.

Zdarza się, że przekierowanie poczty nazywane jest aliasem. Warto o tym wiedzieć, jednak różni dostawcy mogą traktować te rzeczy jako odrębne mechanizmy, tak jest w G Suite. W sekcji poświęconej G Suite wyjaśnię różnice.

Przekierowanie z nieistniejącego adresu

Właśnie ta metoda jest nazywana aliasem. Wszystkie wiadomości e-mail wysyłane na ten adres zostaną dostarczone, na adres wskazany w przekierowaniu (lub adresy bo może ich być wiele).

Przekierowanie z istniejącego adresu

Możemy też przekierowywać wiadomości ze skrzynki która istnieje. Standardowo wiadomości będą docierały na wszystkie adresy e-mail.

Przekierowanie catch-all

Możemy skonfigurować serwer w ten sposób, że wszystkie wiadomości przesłane na adres w naszej domenie zostaną przesłane na jeden konkretny adres e-mail.

Wskaźnik domeny

Wskaźnik domeny to funkcjonowanie poczty w wielu domenach jednocześnie. Każda osoba mająca konto, ma je dostępne w obu domenach i jest tam ta sama zawartość. Oznacza to, że użytkownicy mogą odbierać i wysyłać wiadomości e-mail z różnych domen.

Lista mailingowa

Listy mailingowe to adres e-mail który rozsyła wiadomość do wszystkich adresów e-mail które ma na swojej liście.

Przykład

| Nazwa listy | Zawartość |

| [email protected] | [email protected] |

| [email protected] | |

| [email protected] |

Wysłanie wiadomości na [email protected] spowoduje dostarczenie wiadomości na wszystkie adresy z listy.

Zwykle mechanizm tworzenia list dostępny jest dla kont z uprawnieniami administratora na hostingu dlatego ten mechanizm jest często mało użyteczny.

Automatyczne odpowiedzi

Mamy 2 typy automatycznych odpowiedzi, pierwszy to autoresponder, drugi to wiadomość urlopowa.

Autoresponder

Automatycznie odpowiada na każdą wiadomość zdefiniowaną odpowiedzią. Umożliwia przesłanie kopii na inny adres. Autoresponder można ustawić na nieistniejący adres.

Wiadomość urlopowa

Automatyczna odpowiedź na każdą wiadomość zdefiniowaną odpowiedzią. Ma ustalony czas rozpoczęcia i zakończenia. Nie ma możliwości przesyłania kopii wiadomości na inny adres. Wiadomości urlopowe mogą ustawiać użytkownicy (jedynie na swój adres).

Spamassasin

To narzędzie do wykrywania SPAMu na podstawie wielu czynników. Można skonfigurować jego czułość, sposób postępowania z wiadomościami uznanymi za SPAM oraz czarne i białe listy odbiorców.

Więcej o tym w rozdziale SPAM metody analizy.

Zarządzanie serwerem e-mail w usłudze Google Workspace

Google Workspace czyli G Suite to znacznie więcej niż serwer poczty e-mail. Dlatego skupie się tu tylko na kilku specyficznych aspektach.

Jednostki organizacyjne

Tak jak już napisałem, G Suite to coś znacznie więcej niż serwer poczty. Dlatego różne jednostki organizacyjne mogą mieć inne ustawienia dla swoich kont pocztowych (np. brak obsługi IMAP/POP3). Dlatego ważne, jest zakładanie kont w odpowiednich jednostkach organizacyjnych. Jeżeli ich nie mamy to wszystkich użytkowników obowiązują ustawienia globalne.

Aliasy

Aliasy są czymś więcej niż przekierowaniem. Jeżeli konto ma alias, może nie tylko odbierać maile z adresu aliasu ale także w z takim adresem wysyłać pocztę. Użytkownik może samodzielnie definiować jak i kiedy wysyła wiadomości ze skrzynki podstawowej, a kiedy z aliasu.

Przekierowania

Za pomocą konfiguracji Trasy domyślnej można uzyskać wszystkie efekty związane z przekierowaniami, można także zmodyfikować wiadomości „w locie”, a także wyłączyć antyspam.

Konfiguracja domyślna

Z racji, że usługa poczty G Suite jest mocno powiązana z Gmail, mamy ogromne możliwości sterowania zakresem funkcji Gmaila użytkowników.

Konfiguracje serwera e-mail realizujemy przez zakładkę: Ustawienia aplikacji Gmail. Tam możemy zmienić domyślne ustawienie Gmaila naszych użytkownikom a także włączyć lub wyłączyć określone funkcje.

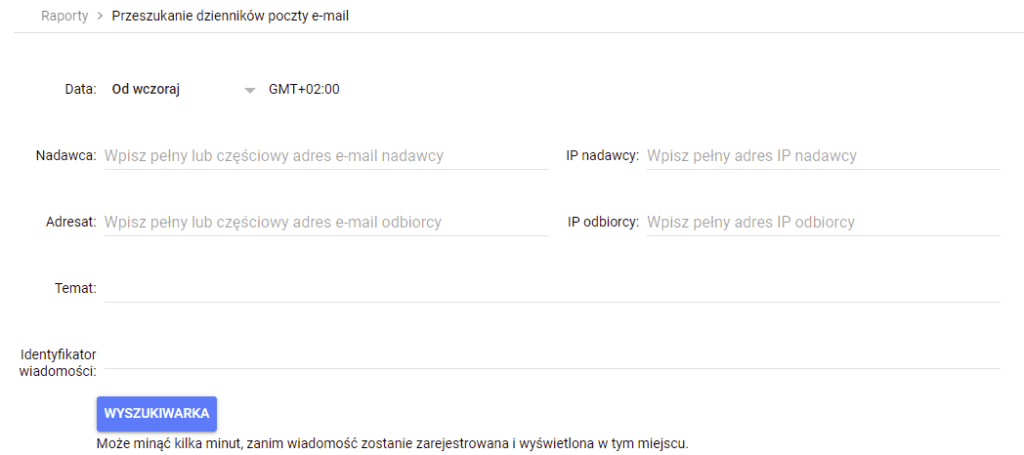

Logi

Logi znajdziesz w:

Raporty > Przeszukanie dzienników poczty e-mail

EmailLabs czyli SMTP w chmurze

Najkrócej o EmailLabs można powiedzieć, że jest to SMTP w chmurze. Jednak ma on znacznie więcej cech dla których warto korzystać z niego zamiast standardowego SMTP naszego serwera pocztowego.

Czym się wyróżnia EmailLabs

- Praktycznie nielimitowana przepustowość serwerów – do ogromnych wysyłek

- Dostarczalność na wysokim poziomie i zestaw narzędzi do analizy ewentualnych problemów z dostarczeniem

- Wysoki autorytet serwerów które za pomocą posiadanych mechanizmów dbają aby nie trafić na czarne listy (automatyczna reakcja na odbicia)

- Zaawansowane możliwości konfiguracyjne w zakresie uwierzytelnienia, tagowania i śledzenia

- Dostateczny system raportów statystycznych

Jak to skonfigurować

Na szczęście narzędzie ma dobrą dokumentacje w języku Polskim i nie ma potrzeby powielania tutaj tych informacji. Odsyłam do ABC EmailLabs. Sama konfiguracja to głównie modyfikacja SPF i DKIM. Po konfiguracji otrzymujemy konto (login, hasło i adres serwera SMTP) możemy go używać w dowolnym miejscu gdzie można użyć serwera SMTP.

Ważne! EmailLabs ma 2 rodzaje e-maili transakcyjne i marketingowe. Jeżeli wysyłamy oba typy wiadomości powinniśmy mieć 2 konta lub nie definiować nagłówka typu wiadomości.

Logi i raporty

Logi wiadomości możemy sprawdzić w zakładce: Raporty.

Więcej opiszę w analizie dostarczalności.

Analiza SPAMu

Wiadomości z naszych serwerów są uznawane jako SPAM

Sposób wysłania e-maila

Sprawdźmy w jaki sposób e-mail został wysłany, czy jest to klient poczty czy system informatyczny. Następnie jak to ustalimy to zweryfikujmy jakich ustawień SMTP używa – czy te ustawienia są zgodne z konfiguracją domeny. Klient webowy także może być błędnie skonfigurowany np. wysyła maile z innego adresu na jakim jest faktycznie zalogowany.

Konfiguracja domeny

Wszystko co zostało omówione w sekcji Konfiguracja serwera.

Treść e-maila

Kolejną sprawą jest to co znajduje się w treści wiadomości. Czasami rozbudowany szablon graficzny powoduje uznanie wiadomości za podejrzane, czasami określone słowa związane z branżą w jakiej aktualnie działają spamerzy. Polecam skorzystania z jednego z tych narzędzi, analizują całą wiadomość pod kątem treści i pokazują które elementy mogą powodować trafienie wiadomości na SPAM. Dodatkowo poza treścią analizowany jest też sposób uwierzytelnienia z punktu wcześniejszego.

Serwer na czarnej liście

Zazwyczaj ma to miejsce w sytuacji, gdy doszło do wysyłki SPAMu z naszych serwerów, albo poprzez wyciek dostępu do serwera, albo przez podszycie się pod nasz serwer (błędna konfiguracja serwera). W takiej sytuacji należy znaleźć listy na których jesteśmy uznani za spamerów i wysłać zgłoszenie z prośbą o odblokowanie.

Przydatnym narzędziem do monitorowania naszych serwerów w zakresie SPAMu jest MXToolBox.

Wiadomości od innych są uznawane jako SPAM

Musimy najpierw dowiedzieć się jak nasz serwer zapisuje informacje o SPAMie w wiadomości. Czasami jest to wklejenie raportu przed wiadomością. Czasami jest to ukryte w nagłówku wiadomości, zwykle da się to konfigurować.

Mając taki raport np. z narzędzia Spamassasin możemy dowiedzieć się, czy wiadomość jest właściwie uwierzytelniona (konfiguracja serwera). Drugą istotną informacją jest też to jak ocenił wiadomość filtr antyspamowy.

Przykładowy raport

From el.fd8e71f5dd824285b634325e85d5cb4f.1.acme-corp.smtp@transactional.gooble.net.pl Thu Oct 07 11:41:37 2021 Return-path: <el.fd8e71f5dd824285b634325e85d5cb4f.1.acme-corp.smtp@transactional.gooble.net.pl> Envelope-to: [email protected] Delivery-date: Thu, 07 Oct 2021 11:41:37 +0200 Received: from mail by mpro1.windowspl.com with spam-scanned (Exim 4.94.2) (envelope-from <el.fd8e71f5dd824285b634325e85d5cb4f.1.acme-corp.smtp@transactional.gooble.net.pl>) id 1mYPu6-0007lT-I2 for [email protected]; Thu, 07 Oct 2021 11:41:37 +0200 Received: from localhost by mpro1.windowspl.com with SpamAssassin (version 3.4.2); Thu, 07 Oct 2021 11:41:37 +0200 From: Fabian Nowak <[email protected]> To: Realizacja <[email protected]>, =?UTF-8?B?WmVzcMOzxYIgUHJlemVudG1hcnplxYQ=?= <[email protected]> Subject: Fwd: Fwd: Realizacja usług Date: Thu, 7 Oct 2021 11:41:24 +0200 Message-Id: <[email protected]> X-Spam-Checker-Version: SpamAssassin 3.4.2 (2018-09-13) on mpro1.windowspl.com X-Spam-Flag: YES X-Spam-Level: *********** X-Spam-Status: Yes, score=11.5 required=7.5 tests=AC_HTML_NONSENSE_TAGS, BAYES_99,DKIM_SIGNED,DKIM_VALID,DKIM_VALID_AU, HEADER_FROM_DIFFERENT_DOMAINS,HTML_MESSAGE,RCVD_IN_MSPIKE_H2, SPF_HELO_NONE,SPF_SOFTFAIL autolearn=no autolearn_force=no version=3.4.2 MIME-Version: 1.0 Content-Type: multipart/mixed; boundary="----------=_615EC0D1.1F694260"

Mamy tu wiele interesujących informacji. Np. kto jest nadawcą i kto jest odbiorcą. Jednak największą uwagę powinien przykuć fragment:

X-Spam-Status: Yes, score=11.5 required=7.5 tests=AC_HTML_NONSENSE_TAGS,

BAYES_99,DKIM_SIGNED,DKIM_VALID,DKIM_VALID_AU,

HEADER_FROM_DIFFERENT_DOMAINS,HTML_MESSAGE,RCVD_IN_MSPIKE_H2,

SPF_HELO_NONE,SPF_SOFTFAIL autolearn=no autolearn_force=no

version=3.4.2

Mamy tutaj informacje, że wiadomość została oznaczona jako SPAM ponieważ otrzymała 11,5 pkt z wymaganych 7,5. Po czym zostały wymienione czynniki które wpłynęły na wynik. Powinniśmy otrzymać dodatkowo analizę wyglądającą w ten sposób:

Szczegó³y analizy zawarto¶ci: (11.5 zaliczonych, 7.5 wymaganych)

pkt nazwa regu³y krótki opis

---- ---------------------- -------------------------------------------

3.4 BAYES_99 BODY: Bayesowskie prawdopodobieñstwo spamu wynosi 99 do

100%

[score: 1.0000]

-0.0 RCVD_IN_MSPIKE_H2 RBL: Average reputation (+2)

[209.85.167.70 listed in wl.mailspike.net]

0.0 SPF_HELO_NONE SPF: HELO does not publish an SPF Record

6.0 SPF_SOFTFAIL SPF: sender does not match SPF record (softfail)

0.2 HEADER_FROM_DIFFERENT_DOMAINS From and EnvelopeFrom 2nd level

mail domains are different

0.0 HTML_MESSAGE BODY: Wiadomo¶æ zawiera kod HTML

2.0 AC_HTML_NONSENSE_TAGS RAW: Many consecutive multi-letter HTML

tags, likely nonsense/spam

-0.1 DKIM_VALID_AU Message has a valid DKIM or DK signature from

author's domain

-0.1 DKIM_VALID Message has at least one valid DKIM or DK signature

0.1 DKIM_SIGNED Message has a DKIM or DK signature, not necessarily

valid

Oryginalna wiadomo¶æ nie by³a w ca³o¶ci tekstowa, w zwi±zku z tym otwarcie

jej za pomoc± niektórych programów pocztowych mo¿e nie byæ ca³kowicie

bezpieczne; w szczególno¶ci, przesy³ka mo¿e zawieraæ wirusa lub kod

informuj±cy spamera, ¿e twój adres pocztowy jest prawid³owy i mo¿na na

niego przysy³aæ wiêcej spamu. Je¿eli chcesz j± przejrzeæ, bezpieczniej

bêdzie zapisaæ j± najpierw na dysk, a nastêpnie otworzyæ edytorem tekstu.

Pomijając błędy w kodowaniu znaków mamy tu ilość punktów, nazwę reguły i opis. Sprawdzamy reguły które mają najwięcej punktów. Czyli: BAYES_99, SPF_SOFTFAIL, AC_HTML_NONSENSE_TAGS.

Badając co oznaczają wymienione reguły okazuje się, że mamy 2 problemy. Pierwszy to błędna konfiguracja rekordu SPF. Drugi to treść e-maila.

Czułość filtra antyspam

Wartość z raportów powyżej na poziomie 7,5 określa próg po przekroczeniu którego wiadomość zostaje uznana jako SPAM. Ten współczynnik można swobodnie skonfigurować wg uznania.

Analiza dostarczalności

Pomimo szczerej chęci czasami wiadomość nie zostaje dostarczona. Jest to kolejne zagadnienie które ma wiele powodów. Jednak pewnym elementem wspólnym jest jakość uwierzytelnienia naszych wiadomości, dlatego warto upewnić się, że nie ma z tym problemu. Niektóre serwery odrzucają wiadomości które uznają za SPAM (nie trafiają w ogóle do folderu SPAM) lub mają 2 progi, jeden który do określonej punktacji przyjmuje wiadomości ale traktuje jako spam, a drugi gdzie odrzuca wiadomości.

Z perspektywy tego artykułu muszę wskazać kilka źródeł informacji

- Mailer Daemon

To wiadomość e-mail którą otrzyma nadawca jeżeli nie udało się dostarczyć wiadomości. Jest to najczęstsza sytuacja i zwykle najłatwiejsza do analizy. - Logi serwera opartego na Direct Admin

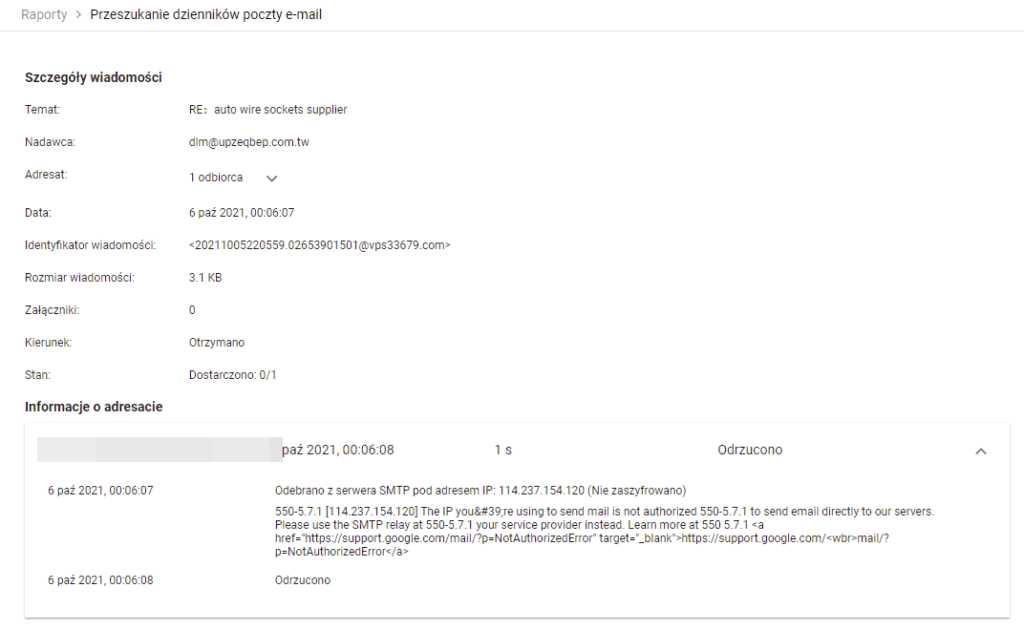

Logi znajdziemy na liście kont w kolumnie SMTP Log, przy każdym koncie będzie link oznaczony In i Out. In oznacza wiadomości przychodzące, Out oznacza wiadomości wychodzące z serwera. Dodatkowo w tym samym miejscu znajdziemy narzędzie o nazwie Statystyki wykorzystania poczty które również może być przydatne. - Logi serwera G Suite

Logi znajdziemy w: Raporty > Przeszukanie dzienników poczty e-mail - Logi EmailLabs

Logi znajdziemy w: Raporty

Odbicia czyli Mailer Daemon

Jeśli nasz serwer nie mógł dostarczyć wiadomości to prawie zawsze odeśle wiadomość z informacją o tym i możliwych przyczynach. Jest to odbicie.

Zwykle w tych wiadomościach znajdziemy kod odpowiedzi i na tej podstawie możemy wszystko zrozumieć.

Przykład odbicia:

This message was created automatically by mail delivery software. A message that you sent could not be delivered to one or more of its recipients. This is a permanent error. The following address(es) failed: [email protected] all hosts for 'wwp.pl' have been failing for a long time (and retry time not reached) Reporting-MTA: dns; smrt1.windowspl.com Action: failed Final-Recipient: rfc822;[email protected] Status: 5.0.0

Posiadamy tutaj 2 informacje: Status 5.0.0 który niestety oznacza nieznany błąd, brak odpowiedzi serwerów hosta wwp.pl. Po sprawdzeniu rekordów MX tej domeny wskazują na blackhole.aftermarket.pl. Możemy się domyślić, że pod tym adresem nie ma obsługi poczty, prawdopodobnie ktoś pomylił adres przy wpisywaniu lub nie chciał podać adresu.

Kolejny przykład:

Odpowiedź otrzymana z serwera zdalnego: 550 "[email protected]": Podane konto nie istnieje / No mailbox here by that name (#5.1.1)

Tu mamy sytuacje oczywistą bo już w wiadomości mamy napisane, że podane konto nie istnieje, prawdopodobnie użytkownik pomylił się przy wpisywaniu pierwszego członu adresu przed @. Status 5.1.1 mówi dokładnie o tym że konto nie istnieje.

Możemy też natrafić sporadycznie na kod 5.2.2 który oznacza, że skrzynka adresata jest pełna i wiadomość nie została przyjęta.

Opracowanie kodów odbić przez EmailLabs.

Opracowanie kodów odbić przez FreshMail.

Narzędzie do analizy odbić od cyber_Folks.

Co warto wiedzieć przy analizie logów serwera opartego o Direct Admin

Logi per konto e-mail są logami tylko z obecnego dnia.

Statystyki wykorzystania poczty są danymi z bieżącego miesiąca, lecz zawierają mniej szczegółowe informacje. Można je filtrować za pomocą opcji Zaawansowane szukanie.

Logi serwera mają zawsze swoją składnie, musimy zrozumieć jej logikę aby umieć wyciągnąć wnioski. Przykładowo jeżeli mamy początek:

2021-10-07 08:00:05.746 [23142] 1mYMRt-00061G-Nx DKIM TEST:

Możemy się zorientować, że pierwszy ciąg to data, następnie godzina (choć mamy tu .746, co nie pasuje do zapisu godzin – z szerszego kontekstu można wywnioskować, że jest to część sekundy). Natomiast 1mYMRt-00061G-Nx to ID wiadomości. Więc mając te informacje jesteśmy w stanie znaleźć istotne nas informacje (co się stało z danym mailem).

Krótkie wprowadzenie do analizowania logów serwerów na stronie HARDS.

Co warto widzieć przy analizie logów G Suite?

G Suite ma bardziej zaawansowane możliwości odnośnie logów. Możemy wyszukać wiadomość po

- adresie e-mail nadawcy,

- adresie IP nadawcy,

- adresie e-mail odbiorcy,

- adresie IP odbiorcy,

- dacie,

- temacie,

- ID wiadomości

Przykład wiadomości odrzuconej przez serwer:

W takiej sytuacji użytkownik nie zobaczy tej wiadomości w skrzynce.

Zewnętrzne SMTP a logi

Jeżeli wysyłamy za pomocą zewnętrznego serwera SMTP to wiadomość będzie w logach, lecz nie będzie oznaczona jako dostarczona. Ostatnie 2 wpisy w logach to będzie:

4 paź 2021, 13:09:03 Dostarczono do serwera SMTP No Error 4 paź 2021, 13:09:03 Dostarczono przez uwierzytelnioną bramę poczty wychodzącej

Jeżeli wiadomość zostanie wysłana z klienta poczty otrzymamy informacje o IP komputera (adres zmieniony):

Odebrano od klienta SMTP pod adresem IP: 8.8.8.8 (Przy użyciu TLS)

Co warto wiedzieć przy analizie logów EmailLabs

EmailLabs ma dość dobry system do analizy odbić. W zakładce Raporty > Mail po wpisaniu adresu e-mail (lub ID wiadomości) możemy znaleźć konkretną wiadomość. Po kliknięciu więcej, zobaczymy szczegóły wiadomości. Najciekawsze informacje z naszej perspektywy to:

- Status wiadomości

- Szczegóły statusu

- Czas wysłania

- Od

- Log

Mając te informacje jesteśmy w stanie dość precyzyjnie określić co się dzieje z wiadomością.

Dodatkowe materiały na stronie pomocy EmailLabs.

Statusy

- ok oznacza, że wiadomość została dostarczona

- injected oznacza, że czeka w kolejce do wysyłki

- hardbounce oznacza twarde odbicie, wiadomość nie zostanie dostarczona z powodu błędu (należy przeanalizować rodzaj błędu)

- softbounce oznacza miękkie odbicie, być może tymczasowy problem techniczny

- spambounce oznacza niedostarczenie ze względu na oznaczenie naszej wiadomości jako spam

- dropped oznacza porzucenie wiadomości bez próby wysłania, ma to miejsce jeżeli dodamy adres lub domenę na czarną listę, lub skonfigurujemy tak EmailLabs, że po kilku odbiciach automatycznie adres trafi na czarną listę.

Więcej informacji o statusach EmailLabs.

Zakończenie

Artykuł ten, jest wstępem pomagającym rozeznać się, o co chodzi w administracji pocztą na podstawowym poziomie.